区块链技术自2008年由中本聪提出以来,已经经历了快速的发展和应用。以下是对区块链技术及其安全性的详细介绍:

区块链技术概述

区块链是一种去中心化的分布式账本技术,它通过密码学和共识机制存储大量交易数据。每个区块包含前一个区块的加密散列、时间戳和交易资料,这使得区块内容难以篡改。区块链账本类似于一本公共账簿,记录所有账户的交易,让人们能够计算出各账户的余额。

区块链的主要应用

- 加密货币:如比特币,是最早且最著名的区块链应用。

- 供应链管理:通过区块链技术,可以追踪商品从生产到消费的整个过程。

- 金融服务:区块链可以用于提高支付系统的安全性、透明度和效率。

区块链的安全性

区块链技术以其去中心化、匿名性和安全性著称,但同时也存在一定的攻击风险。

常见的区块链攻击类型

1. 51%算力攻击:攻击者通过掌握整个区块链51%的算力,可以篡改区块或发起双花攻击。

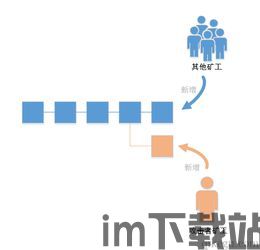

2. 自私挖矿攻击:矿工私自保留挖到的区块,不广播到网络,以获取更多奖励。

3. 顽固挖矿攻击:攻击者不愿将其私有链与网络中的长链同步,需要更多计算能力。

4. 长程攻击:攻击者试图使用之前的私有区块链历史记录替换公共的区块链历史记录。

5. 无利害攻击:攻击者发送无效交易或块,影响区块链的正确性和完整性。

6. 女巫攻击:利用去中心化特点,伪造多个身份控制网络。

7. 后门攻击:攻击者利用系统中插入的恶意代码或漏洞,获取控制权或敏感信息。

8. 粉尘攻击:发送大量小额交易,导致交易池拥堵,合法交易无法确认。

9. 空块攻击:攻击者挖出空块,提高挖矿速度,获得不当利益。

10. 日蚀攻击:攻击者控制节点连接,使目标节点无法获取全局视图,破坏局部一致性。

数据验证技术

数据验证技术在保护区块链系统安全中起着关键作用。数据验证者负责检查交易和区块的有效性,并参与共识算法。共识算法确保数据验证者遵循特定规则和协议,从而保证数据验证技术的有效性和可靠性。

区块链与人工智能的联动应用

区块链与人工智能的结合可以带来许多创新应用,例如:

- 智能合约:利用人工智能技术自动执行智能合约。

- 数据分析:利用人工智能技术分析区块链数据,以发现潜在的安全风险。

区块链技术具有巨大的潜力,但同时也存在安全风险。了解这些风险并采取相应的安全措施,对于确保区块链系统的安全至关重要。随着技术的不断发展,区块链技术将在更多领域得到应用,为人们带来更多便利。